LockBit, "Ransomware" Paling Laris yang Melumpuhkan PDN

LockBit, "ransomware" yang menyerang Pusat Data Nasional, ternyata sudah menjadi senjata andalan para kriminal siber.

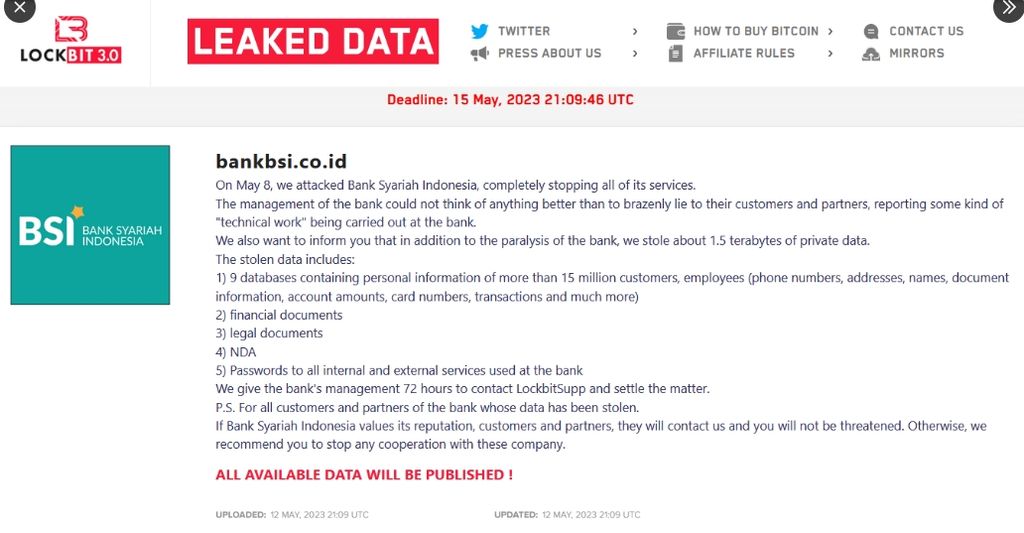

Tangkapan layar unggahan akun Twitter @darktracer_int yang menunjukkan klaim kelompok peretas Lockbit yang menyebut telah menyerang sistem PT Bank Syariah Indonesia Tbk yang membuat layanan bank itu terganggu sejak Senin (8/5/2023). Kelompok itu juga mengklaim telah mencuri data pribadi pelanggan dan pegawai BSI.

Pemerintah mengungkap bahwa gangguan terhadap Pusat Data Nasional (PDN) yang terjadi sejak pekan lalu karena serangan varian ransomware LockBit. Ransomware ini juga yang diduga menyerang server Bank Syariah Indonesia pada 2023 lalu. Sebetulnya, apa itu LockBit?

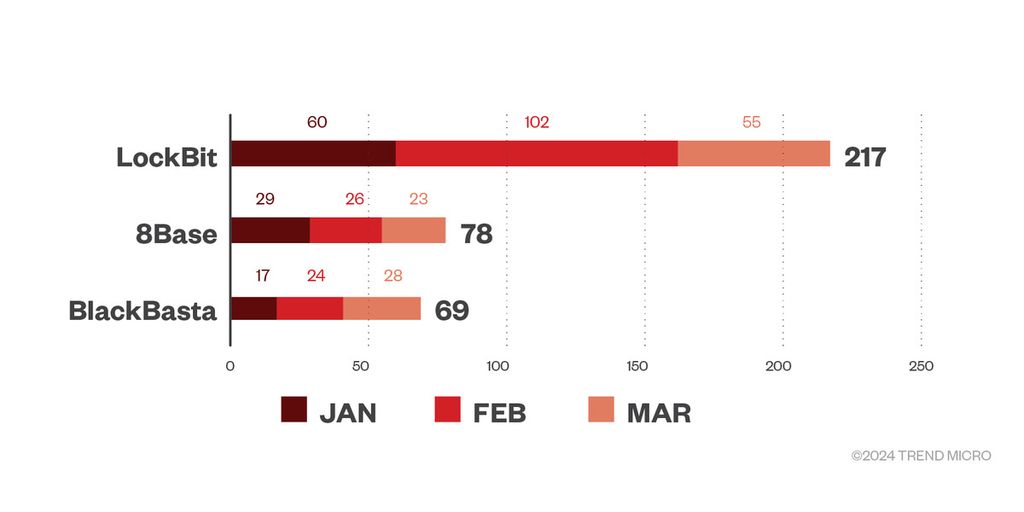

Lockbit adalah ransomware paling aktif di dunia sejak tiga tahun terakhir. Menurut data firma keamanan siber Trend Micro, selama kuartal pertama 2024, sindikat yang terafiliasi dengan Lockbit menjadi pelaku serangan ransomware paling berhasil, dengan jumlah serangan sukses ke 217 korban. Ini jauh lebih tinggi ketimbang dua sindikat di posisi kedua, 8Base dengan 78 korban, dan BlackBasta 69 korban. Total, selama triwulan pertama 2024 ini, ada 1.023 korban ransomware akibat serangan dari 48 sindikat.

Ini bukan kali pertama Lockbit memuncaki daftar ransomware paling laris. Pada semester pertama 2023, LockBit, Clop, dan BlackCat adalah tiga grup ransomware dengan jumlah serangan berhasil terbanyak dalam enam bulan pertama tahun 2023. LockBit menyumbang 522 atau 26,09 persen dari total jumlah organisasi korban. Sementara itu, BlackCat berhasil menyerang 212 korban (10,59 persen dari total), dan Clop sebanyak 202 korban (10,09 persen).

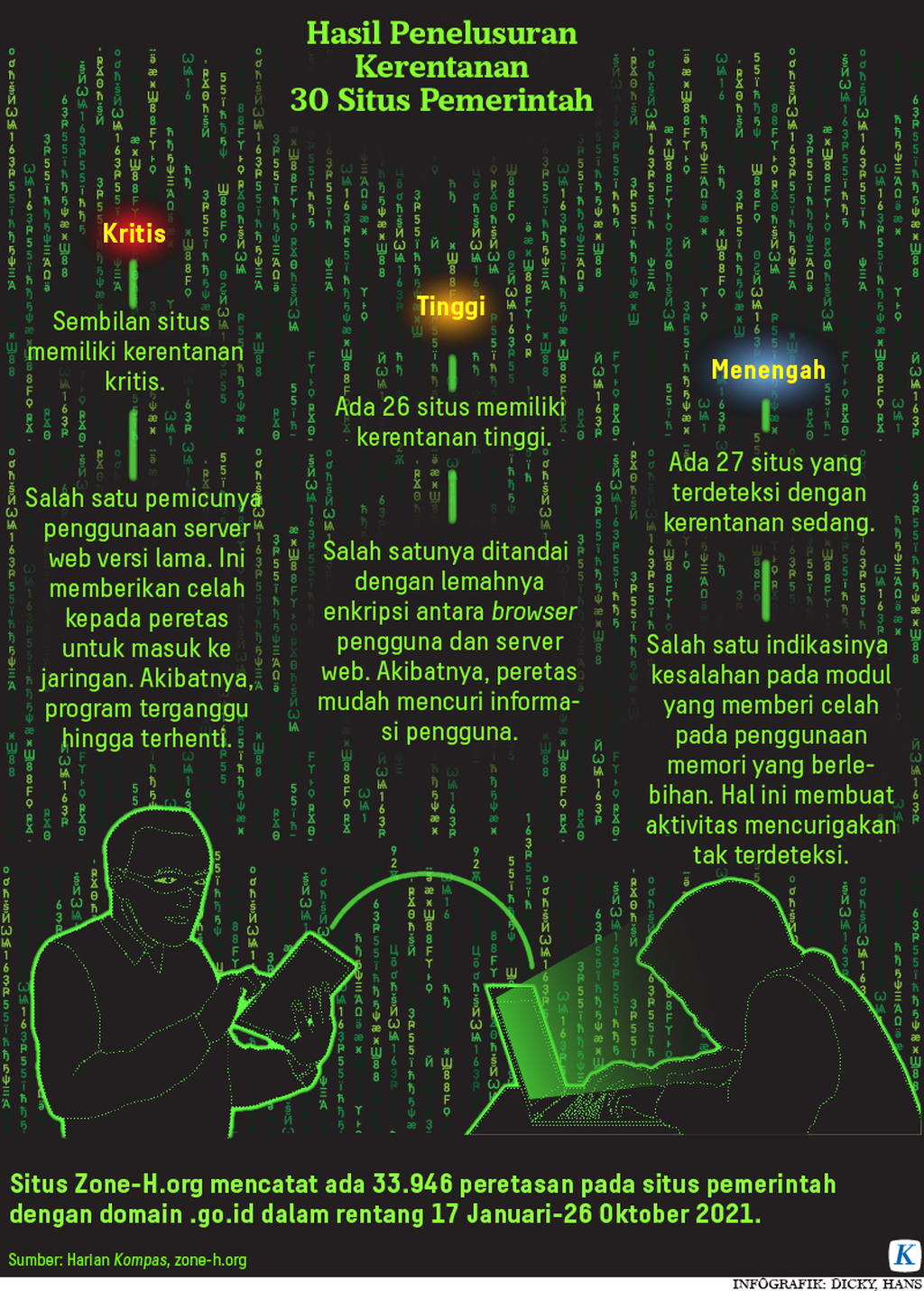

Baca juga : Situs Pemerintah Mudah Diretas, Data Warga Dijual Bebas

/https%3A%2F%2Fasset.kgnewsroom.com%2Fphoto%2Fpre%2F2024%2F06%2F24%2F8bff8dc1-2c7b-4014-9376-cc750d10f9b8_jpg.jpg)

Kepala Badan Siber dan Sandi Negara (BSSN) Hinsa Siburian memberikan keterangan pers terkait perkembangan gangguan Pusat Data Nasional di Kementerian Komunikasi dan Informatika, Jakarta, Senin (24/6/2024).

Pada 2022, LockBit menjadi ransomware paling sukses. Tren Micro mencatat bahwa Lockbit sukses menyerang 147 korban, 2 kali lebih banyak ketimbang geng kriminal siber yang berada di posisi kedua dan ketiga teraktif; BlackCat dengan 77 korban, dan Royal dengan 71 korban. Dilihat dari jumlah file serangan yang terdeteksi, Lockbit juga memimpin. Selama triwulan I-2024, Sebanyak 1.360 file serangan LockBit terdeteksi oleh Trend Micro. Lalu ini diikuti oleh Phobos dengan 631 file; StopCrypt 594 file, TargetCompany sebanyak 571 file, dan Conti sebanyak 554 file.

Lockbit juga menjadi virus ransomware yang paling banyak digunakan untuk korban kelompok enterprise atau organisasi skala besar. Lockbit memimpin serangan untuk korban kelas enterprise dengan jumlah 1.099 serangan, ini lebih banyak ketimbang TargetCompany (514 serangan), Phobos (509), Conti (504), dan BlackCat (483).

Mengapa laris?

Kesuksesan Lockbit diyakini berdasar pada dua karakteristik kunci. Pertama adalah model bisnis ransomware-as-a-service atau RaaS. Sindikat pembuat LockBit tidak serta-merta menjadi pelaku langsung dari setiap serangan ransomware LockBit.

Jumlah korban yang diklaim ransomware pada kuartal I-2024 menurut data firma keamanan siber Trend Micro yang dipublikasikan pada 7 Mei 2024.

“Jika ada pihak yang bersedia melakukan infeksi ransomware pada organisasi yang diincar, maka (sindikat Lockbit) akan mendapatkan bagian dari pembayaran uang tebusan,” kata Alfons Tanujaya, pakar keamanan siber saat dihubungi pada Senin (24/6/2024) sore dari Jakarta. RaaS memungkinkan pelaku penyerangan tidak harus mengetahui teknis pembuatan program ransomware. Sindikat kriminal siber dimudahkan untuk mendapat alat yang memungkinkan mereka melakukan serangan.

Kedua, adalah kemampuan beradaptasi. Sejak 2019, pembuat Lockbit berinovasi mendapatkan virus yang letal. Dari awalnya dikenal dengan virus ABCD, hingga kini menjadi LockBit 3.0. Bahkan, sindikat pembuat LockBit meluncurkan program bug bounty pada 2022 lalu, yang memungkinkan para peretas untuk mencari kelemahan pada ransomware tersebut. Ini bertujuan untuk meningkatkan kemampuan ransomware itu.

Baca juga : Server PDN Diserang Lockbit 3.0, Pelaku Minta Tebusan hingga 8 Juta Dollar AS

/https%3A%2F%2Fasset.kgnewsroom.com%2Fphoto%2Fpre%2F2021%2F09%2F14%2FWhatsApp-Image-2021-09-14-at-20.35.34_1631626599_jpeg.jpg)

Pakar keamanan siber Alfons Tanujaya.

Dalam dokumen rekomendasi keamanan siber yang dikeluarkan Amerika Serikat, Australia, Kanada, Inggris, Prancis, Jerman, dan Selandia Baru, virus ransomware ini pertama kali muncul sejak 2019 dan terus berinovasi hingga saat ini. Ransomware LockBit pertama kali muncul pada September 2019 dengan varian awal ABCD. Pada Januari 2020, ransomware ini mulai terlihat di forum-forum kejahatan siber berbahasa Rusia.

LockBit 2.0 dan StealBit diluncurkan pada Juni 2021, diikuti oleh serangan terhadap Accenture pada Agustus 2021. Pada Oktober 2021, LockBit memperkenalkan versi yang menargetkan sistem Linux. LockBit 3.0, juga dikenal sebagai LockBit Black, muncul pada Maret 2022, dan peluncuran program bug bounty terjadi pada Juni 2022. Pada September 2022, sindikat kriminal yang tidak terafiliasi dengan LockBit dapat menggunakan LockBit 3.0 setelah alat pembuatannya bocor.

Januari 2023, LockBit Green dikenalkan dengan menggabungkan kode sumber dari ransomware Conti. Lalu, LockBit yang dapat digunakan untuk sistem operasi Apple macOS muncul pada April 2023. Pada April 2024, firma keamanan siber Proofpoint mengamati kampanye bervolume tinggi yang mengirimkan ransomware LockBit Black melalui botnet Phorpiex, menandai pertama kalinya peneliti Proofpoint melihat sampel LockBit Black dikirim dalam volume tinggi.

/https%3A%2F%2Fasset.kgnewsroom.com%2Fphoto%2Fpre%2F2024%2F06%2F24%2F7ca849f3-9a9d-431d-b325-b5dd20c5d942_png.jpg)

Perkembangan ransomware LockBit, sejak pertama kali muncul pada 2019.

Taktik infiltrasi

Trend Micro mengidentifikasi cara utama cara infeksi LockBit. Pertama adalah pemanfaatan celah keamanan yang belum ditambal pengguna, seperti Log4j. Dari celah keamanan ini, dapat masuk sebuah malware yang dikenal dengan Cobeacon. Malware ini bisa bergerak mencari celah dari sistem milik korban. Jika Cobeacon sudah menemukan tempat untuk ‘berpijak’, maka ransomware LockBit 3.0, bisa masuk dan lalu diaktifkan untuk menyandera dokumen milik korban.

Alfons juga berpendapat senada. Menurutnya, LockBit 3.0 berhasil masuk tidak melalui jalur-jalur yang sudah umum, seperti social engineering atau phishing. Sebagai informasi, modus phishing dilakukan dengan menipu staf operator pusat data untuk memberikan kredensial server, misalnya.

Menurutnya, pusat data sekelas PDN harusnya pengamanannya sudah tergolong tinggi. Sehingga, usaha penerobosan seperti mengeksploitasi remote access (RDP), phishing dan lainnya itu sudah harus bisa diatasi dan aman. “Ancaman yang harusnya bisa menaklukkan pengelola data center sekelas PDN itu levelnya adalah eksploitasi celah keamanan zero day atau celah keamanan yang baru muncul dan belum sempat di-patch,” kata Alfons.

Baca juga : Beda Situs, Beda Standar Keamanannya

/https%3A%2F%2Fasset.kgnewsroom.com%2Fphoto%2Fpre%2F2024%2F06%2F24%2F8a779cbb-f98d-4ec4-a2c5-a9708b2b467f_jpg.jpg)

Seorang pemohon merekam sidik jari saat pembuatan paspor di Kantor Imigrasi Kelas I Non TPI Jakarta Pusat, Senin (24/6/2024). Gangguan pada server Pusat Data Nasional atau PDN berdampak pada layanan pembuatan paspor di kantor imigrasi.

Sudah ditangkap belum?

Sebetulnya, pada 7 Mei 2024 lalu, divisi siber dari otoritas kriminal Inggris, Badan Kriminal Nasional Inggris (National Crime Agency/NCA), bersama Departemen Kehakiman Amerika Serikat berhasil mengidentifikasi salah satu orang kunci dibalik LockBit. Dmitry Khoroshev (31), seorang warga negara Rusia asal Voronezh, sekitar 500 km selatan Moscow, diidentifikasi sebagai pihak yang diduga menggunakan akun “LockBitSupp” di forum peretas dan pengembang ransomware tersebut.

Khorosev, melalui LockBit, diduga telah menarget lebih dari 2.000 korban dan mendapatkan uang tebusan dengan nilai lebih dari 100 juta dollar AS atau sekitar Rp 1,64 triliun. "Awal tahun ini, Departemen Kehakiman dan mitra penegak hukum kami di Inggris mengganggu LockBit, sebuah kelompok ransomware yang bertanggung jawab atas serangan terhadap korban di seluruh Amerika Serikat dan di seluruh dunia," kata Jaksa Agung Merrick B. Garland.

Laman depan blog milik sindikat ransomware “Revil Group” yang ada jaringan dark web terlihat pada Minggu (25/4/2021). Berdasarkan RSS Feeds, terlihat bahwa pada Minggu, sindikat grup ini memperbarui unggahannya mengenai peretasan sistem dari Quanta Computer. vendor produsen gawai untuk Apple.

Namun, dalam blog pakar keamanan siber Brian Krebs KrebsOnSecurity.com, akun LockBitSupp menyatakan bahwa ia bukanlah Khorosev. “Saya tidak paham kenapa FBI bisa menghubungkan LockBitSupp dengan (Khorosev), kasihan dia,” tulis LockBitSupp dalam komunikasi dengan KrebsOnSecurity.

Disiplin

Alfons menilai, adanya insiden infeksi LockBit pada PDN seharusnya memicu perusahaan dan organisasi di Indonesia lebih disiplin mengamankan infrastruktur siber masing-masing. Langkah yang bisa dilakukan adalah pembuatan cadangan atau back up yang tersedia secara offline atau di luar jaringan internet. “Back-up datanya offline secara teratur dan disiplin. Ini in case kalau terjadi serangan lagi, mereka sudah ada cadangannya,” kata Alfons.

Ia juga berharap, pihak-pihak yang gagal melindungi data publik pada serangan terhadap PDN dapat diberi sanksi. Ini bertujuan untuk memberikan efek penggentar dan pengingat bagi instansi lainnya agar lebih disiplin. “Sebetulnya tinggal menerapkan standar ISO 27001 dan 27701 seharusnya sudah cukup melindungi. Tinggal apakah memang mau disiplin? Kalau motivasinya hanya adalah proyek dan penyerapan anggaran, ya akan terulang lagi dan lagi,” kata Alfons.

Baca juga : Gangguan Server Merembet ke Kegiatan Birokrasi dan Pemerintahan, BBSN Minta Maaf

Pengungkapan identitas pengembang LockBit, LockBitSupp oleh NCA Inggris, pada 7 Mei 2024.

Terkait pengenaan sanksi terhadap para pihak yang lalai dalam kasus terinfeksinya PDN oleh ransomware Lockbit ini, Undang-Undang Nomor 27 Tahun 2022 tentang Pelindungan Data Pribadi (PDP) belum dapat digunakan.

Satriyo Wibowo, pakar keamanan siber yang juga anggota tim perumus Standar Kompetensi Kerja Nasional Indonesia (SKKNI) Pelindungan Data Pribadi Indonesia, mengatakan, masih undang-undang ini baru akan resmi berlaku mulai Oktober 2024 mendatang. Ini karena masa transisi yang diamanatkan selama dua tahun sejak aturan ini diundangkan.

Selain itu, sejumlah aturan teknis atau peraturan pelaksana juga belum disusun. “Belum faktif pasal-pasal kewajiban pihak Pengendali, Prosesoe dan hak gugatan perdatanya. Aturan teknis belum ada dan belum Oktober 2024,” kata Satriyo.

Baca juga : Fokus pada Pemulihan, Pemerintah Abaikan Permintaan Tebusan Pelaku

Pelajaran penting

/https%3A%2F%2Fasset.kgnewsroom.com%2Fphoto%2Fpre%2F2024%2F06%2F21%2F91acb7c1-f94c-4ebb-ba6d-064e05d62722_jpg.jpg)

Para pemohon pembuatan paspor menunggu antrean di Kantor Imigrasi Kelas I Khusus Non TPI Jakarta Barat, Jumat (21/6/2024). Pelayanan paspor di kantor imigrasi terdampak akibat gangguan pada sistem Pusat Data Nasional. Gangguan Pusat Data Nasional ini terjadi sejak Kamis (20/6/2024).

Begitu pun dengan sistem keamanan siber, yang perlu diperbarui rutin. Menurut M yang pernah meretas lembaga penting di negara lain, sistem keamanan itu dinamis, maka perlu ada perbaruan secara berkala. “Konfigurasinya perlu dicek ulang terus menerus,” katanya. Hal yang tidak kalah penting adalah adanya back up data di tempat lain yang tidak terafiliasi dengan satu jaringan dengan pusat data induk. Ketika kena serangan, pengelola masih dapat mengamankan data di pusat server lain. Di kasus PDN ini, M mempertanyakan, apakah ada back up data yang disiapkan.